To jest drugi odcinek cyklu, w którym uczymy się tworzyć kopie bezpieczeństwa danych w domu i małej firmie. Poprzednio przygotowaliśmy kopię małych plików i zabezpieczyliśmy ją przez wysłanie na skrzynkę poczty elektronicznej. Dziś kluczowy moment – sporządzamy kopię bezpieczeństwa wszystkich danych.

Tym razem nie obejdzie się bez inwestycji w sprzęt – chyba, że akurat coś zgodnego z potrzebami leży w szufladzie. Czym jednak jest wydatek 200 czy 300 zł, jeśli zapewni spokojny sen w nocy? Wyobraź sobie, że podczas twojej nieobecności dom albo biuro zostają zalane, spalone lub okradzione. Jeśli mimo tak dramatycznych okoliczności nie utracisz żadnych danych, będziesz mieć jedno zmartwienie mniej.

Zasada 3-2-1

Starożytni mędrcy sformułowali niegdyś zasadę 3-2-1, która niosła następujące wytyczne dotyczące kopii bezpieczeństwa:

- 3 – przechowuj trzy kopie swoich danych – oprócz danych w komputerze mają to być co najmniej dwa dodatkowe egzemplarze

- 2 – używaj co najmniej dwóch różnych typów nośników

- 1 – trzymaj jedną kopię w innym miejscu, niż pozostałe

Musimy zinterpretować te wytyczne zgodnie z duchem czasu, bo model zagrożeń i charakterystyka sprzętu komputerowego stale ewoluują. Dziś nie możemy się martwić jedynie awariami fizycznymi, lecz także ryzykiem, jakie stanowią dla cyfrowych zbiorów różnorakie gatunki złośliwego oprogramowania.

Z całą pewnością nie ulega zmianie pierwsza wytyczna, trzy kopie danych to wciąż minimum. Także trzecia wytyczna zachowuje aktualność, jednak w dzisiejszych czasach mamy łatwiej – rolę „oddalonej lokalizacji” może pełnić usługa backupu w chmurze (pamiętajcie – tzw. chmura obliczeniowa to cudze komputery gdzieś w internecie). Gdy z dowolnych powodów kopia wysyłana do sieci nie wchodzi w grę, nadal ważne będzie wywożenie backupu poza lokal, w którym znajduje się komputer. Tylko w ten sposób jesteśmy w stanie przeciwdziałać konsekwencjom włamania lub pożaru (albo gaszenia pożaru, co dla elektroniki bywa równie śmiercionośne).

Odmiennie interpretować musimy za to wytyczną dotyczącą nośników. Pierwotnie chodziło o to, że ryzyka, którym podlegają urządzenia jednego typu, często nie mają zastosowania do nośników odmiennego typu. Przykład – dyski twarde mogą paść ofiarą przepięcia, jednak nagły skok zasilania nie zagrozi odłożonym na półkę taśmom lub płytom. W dzisiejszych czasach zagrożenia nieco się zmieniły, gdyż…

Kopia którą można zaszyfrować to nie kopia bezpieczeństwa

Jeśli do komputera podłączymy dwa dyski twarde i zawartość jednego kopiujemy regularnie na drugi, zabezpieczamy się przed awarią pojedynczego dysku. To dobra praktyka – szczególnie, gdy kopie wykonywane są automatycznie. Dyski pracują bezawaryjnie przez długie lata i małe są szanse, że oba zepsują się ze starości jednocześnie*.

Macierze dyskowe RAID (Redundant Array of Independent Disks – nadmiarowa macierz niezależnych dysków) dają nam jeszcze większą swobodę w zarządzaniu ryzykiem. Pojedyncza awaria wciąż nas przeraża? Wybierzmy taką konfigurację, która przetrwa utratę dwóch napędów naraz. Nie chcemy wkładać tych dysków do komputera pod biurkiem? Zainstalujmy je w urządzeniu typu NAS i schowajmy w serwerowni (NAS / Network Attached Storage – urządzenie sieciowe służące do przechowywania plików).

Niestety, opisana konfiguracja wciąż ma słabą stronę – nośnik z plikami jest cały czas podłączony zaś pliki można modyfikować. Na to właśnie liczą autorzy złośliwego oprogramowania typu ransomware. Po zainfekowaniu komputera rozpoczyna ono szyfrowanie wszystkich dostępnych zbiorów, jak leci. Trwa to bardzo szybko, bo zamiast całego pliku wystarczy zakodować sam nagłówek, by w efekcie odebrać ofierze dostęp do zawartości tego pliku. Ów scenariusz powtarza się regularnie – tak w domach jak i firmach. Przestępcy dysponują kluczem deszyfrującym a my musimy wybrać – albo w ciągu kilku dni zapłacimy okup i odzyskamy dane, albo przepadną one na zawsze.

Druga wytyczna reguły 1-2-3 będzie więc nieco inna – drugim rodzajem nośnika będzie dla nas „odłączony od komputera”. To wystarczy, by bezpieczeństwo naszych kopii istotnie wzrosło. Wyjątek można zrobić dla nośników jednokrotnego zapisu, jak np. DVD-R, bo w tym przypadku nikt nie będzie w stanie zmodyfikować ani usunąć wykonanej kopii danych.

Jak skutecznie backupować swój system?

W poprzednim odcinku przygotowaliśmy ręcznie zestaw plików przeznaczonych do umieszczenia w kopii bezpieczeństwa. Była to jednorazowa akcja, zaś cykliczne przypomnienie wstawione do kalendarza miało sprawić, że raz na kilka tygodni powtórzymy wszystkie czynności od początku. Taka procedura jest zbyt zawodna, by opierać na niej bezpieczeństwo danych.

Jedyna metoda dająca powtarzalne wyniki to użycie odpowiedniego oprogramowania. Pozwoli ono określić zarówno zakres kopiowanych danych jak i harmonogram tworzenia kopii. Jako przykład posłuży nam program EaseUS Todo Backup Free (wersja darmowa) – sam używam go u siebie w domu. Ma on polską wersję językową zaś ceny wersji komercyjnej dla firm zaczynają się od 39 USD za licencję roczną lub 79 USD za licencję wieczystą (płatna wersja domowa z zaawansowanymi funkcjami jest tańsza, nam wystarczy wariant darmowy).

Przyjrzyjmy się trzem głównym trybom pracy programu Todo Backup Free – są one takie same lub podobne, jak w innych programach do tworzenia kopii bezpieczeństwa.

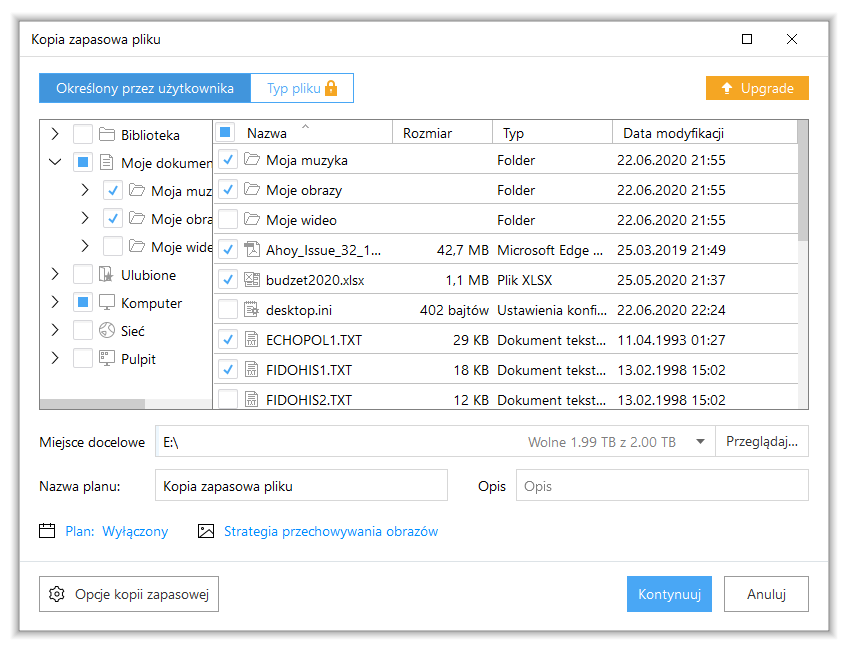

Kopia bezpieczeństwa plików

Ten tryb jest najbardziej intuicyjny – wskazujemy katalogi i pliki, które mają być backupowane. Jeśli dysk twardy w komputerze ulegnie uszkodzeniu, musimy na nowym dysku zainstalować od nowa system operacyjny i oprogramowanie Todo Backup a potem przywrócić wszystkie lub wybrane pliki we wskazane miejsce.

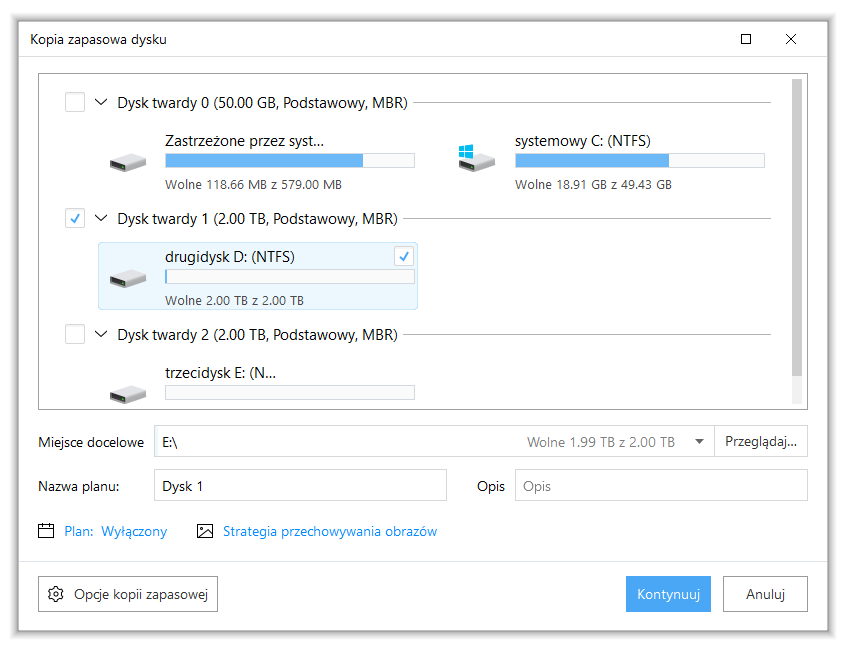

Kopia bezpieczeństwa dysków / partycji

Ta opcja będzie przydatna, gdy mamy w komputerze więcej niż jeden dysk twardy (albo jeden fizyczny dysk jest podzielony na tzw. partycje, dzięki czemu widziany jest w systemie jako kilka napędów). Wiele osób obrabiających grafikę lub wideo używa szybkiego półprzewodnikowego dysku SSD do instalacji systemu i programów, zaś większego dysku talerzowego HDD do przechowywania plików multimedialnych.

Kopia całego dysku jest o tyle wygodna, że można ją odtworzyć na nowy napęd w całości, w jednym kroku. Nadal istnieje jednak możliwość „wyciągnięcia” z backupu pojedynczych plików lub katalogów. Jak poprzednio, awaria dysku systemowego będzie wymagała instalacji od nowa systemu operacyjnego i wszystkich programów.

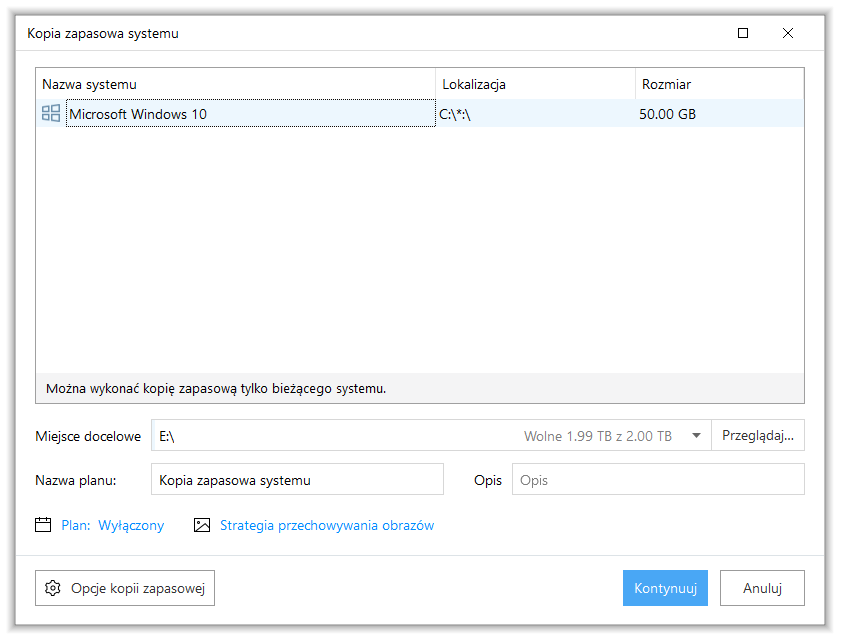

Kopia bezpieczeństwa systemu

Ten tryb pozwala na szybkie przywrócenie do życia komputera, w którym awaria dotknęła dysk systemowy. Informacje zgromadzone w pliku z backupem są wzbogacone o zawartość tablicy partycji, dzięki czemu komputer będzie w stanie startować z dysku na który odtworzono kopię. Minusem (przynajmniej w Todo Backup) jest brak możliwości sięgnięcia po pojedyncze pliki z kopii wykonanej w tym trybie.

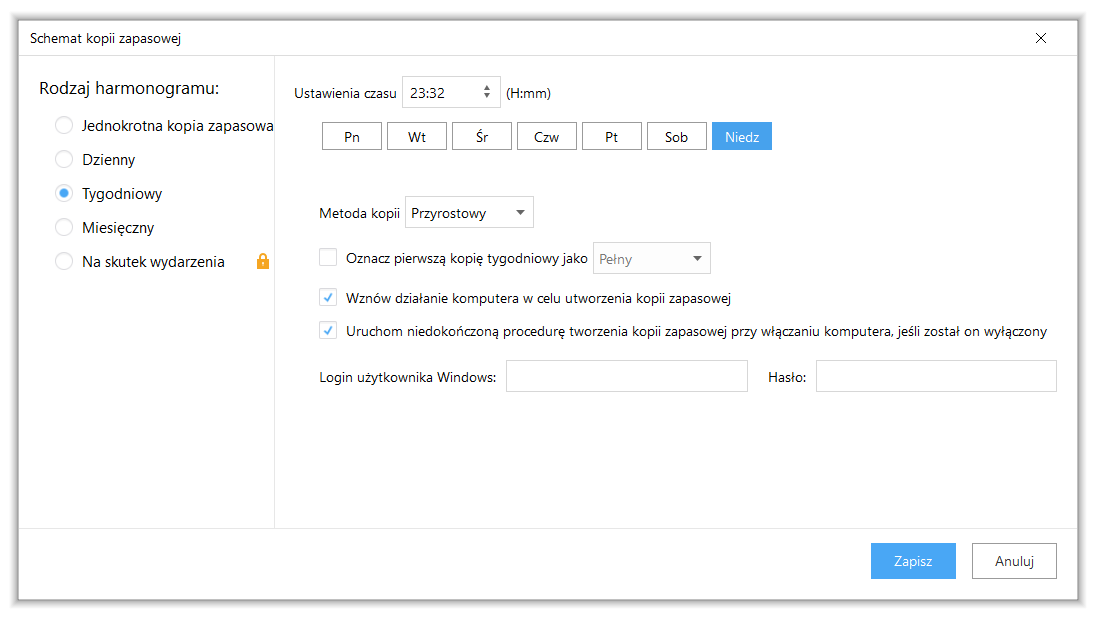

Kopie pełne / przyrostowe / różnicowe

Kopie bezpieczeństwa naszych danych chcemy sporządzać systematycznie, więc czas spędzany na tej czynności szybko by się kumulował. Na szczęście są sposoby na przyspieszenie tej operacji, dodatkową korzyścią będzie oszczędność miejsca na nośniku.

Kopia pełna

To podstawowy typ backupu – zawiera pełen komplet danych. Jeśli przygotowanie pełnej kopii trwa mniej niż pięć minut, możemy zignorować pozostałe warianty. Jedna pełna kopia jest potrzebna do tego, by można było użyć pozostałych typów.

Kopia przyrostowa

Kopia przyrostowa zawiera zapis zmian, które zaszły od poprzedniego backupu. Jest to więc zawartość nowych i zmienionych plików oraz informacja, które pliki zostały usunięte. Punktem odniesienia kopii przyrostowej jest zawsze poprzednia kopia (pełna lub przyrostowa), więc do odtworzenia danych potrzebujemy pełnego kompletu plików z kopiami przyrostowymi.

Kopia różnicowa

Kopia różnicowa zawiera zapis zmian, które miały miejsce od poprzedniego pełnego backupu. Tym razem możemy więc odtworzyć wszystkie dane na bazie dwóch zbiorów – z kopią różnicową oraz bazową kopią pełną. Minusem jest to, że z czasem kopia różnicowa będzie coraz większa.

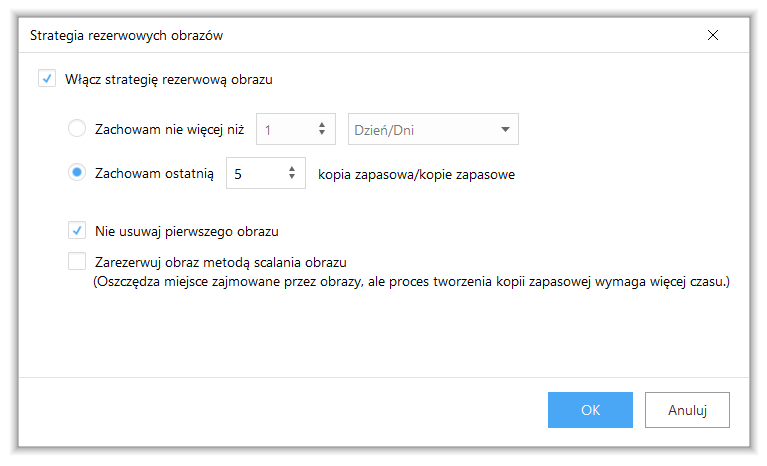

W opcjach zaawansowanych możemy określić, przez jaki okres mają zostać zachowane poprzednie kopie oraz jak często odświeżać kopię pełną.

Jak często robić backupy?

Sporządzając harmonogram tworzenia kopii bezpieczeństwa musimy odpowiedzieć sobie na dwa pytania: ile dni pracy jestem gotów/gotowa utracić? Jakie niewygody mogę znosić, by zapobiec takiej stracie?

W przypadku większości firm zechcemy sporządzać kopie bezpieczeństwa codziennie, jednak nie zawsze chcemy tak często żonglować zewnętrznymi nośnikami danych. Możemy więc przyjąć wariant hybrydowy – codzienną kopię zapisywać na drugim dysku twardym albo urządzeniu NAS w sieci lokalnej (zabezpieczenie przed awarią) zaś raz na tydzień sporządzać backup na dysku zewnętrznym (zabezpieczenie przed ransomware).

Wariantów można ułożyć wiele. Utratę danych z dwóch dni biuro księgowe przyjmie bez wielkiej rozpaczy – tydzień nadgodzin wystarczy, by wszystko nadgonić. Co innego awaria dysku u fotografa – gdy w niebyt odchodzą np. wczorajsze fotki z wesela, strata jest niepowetowana.

Przypomnę raz jeszcze o konieczności przechowywania jednej kopii danych w innym miejscu, niż pozostałe. Jeśli kopie bezpieczeństwa zapisujesz na dysku przenośnym, rozważ kupno drugiego i ich cotygodniową zamianę miejscami.

Mam kilka komputerów, jak ogarnąć kopie bezpieczeństwa wszystkich naraz?

Ponownie – pomysłów będzie dużo. Jeśli mowa o komputerach w domu, wygodną opcją może być automatyczne zrzucanie zawartości wszystkich komputerów na ten z największym dyskiem i sporządzanie kopii zapasowej tego dysku.

Lepsze routery sieci bezprzewodowej miewają opcję podłączenia pamięci masowej przez USB – to też może być miejsce składowania kopii pośrednich. Uwaga – sieć bezprzewodowa nie jest zbyt szybka, przyda się tryb backupów różnicowych lub przyrostowych.

Sprawdzaj poprawność kopii danych!

O tej regule zapomina bardzo wiele osób – musisz regularnie sprawdzać, czy twoja kopia bezpieczeństwa pozwala na odtworzenie danych. Jest to szczególnie ważne, gdy backup jest dzielony na kilka nośników. Jeśli producent dostarcza narzędzia diagnostyczne, używaj ich do systematycznego kontrolowania żywotności napędów.

Na obrazku powyżej informacje o SSD marki Samsung. Narzędzie diagnostyczne informuje, że dysk ma się dobrze, w ciągu 5 miesięcy pracy zapisałem go pięciokrotnie. Eksperymenty pokazują, że dyski SSD wytrzymują od 2500 do nawet 10000 cykli zapisu.

Do sprawdzania poprawności kopii nie potrzebujemy drugiego komputera, wystarczy nam maszyna wirtualna czyli coś w rodzaju „komputera w komputerze”, gdzie specjalny program tworzy środowisko udające osobny komputer. Napiszę o tym przy innej okazji, ale nie czekaj na ów tekst, tylko testuj poprawność kopii bezpieczeństwa już teraz. Obojętnie jak – byle potwierdzić, że w razie awarii faktycznie odtworzysz swoje dane.

Bezpieczeństwo backupów

Ten temat tylko zasygnalizuję – kopie bezpieczeństwa powinny być zabezpieczone fizycznie przed kradzieżą. Co z tego, że laptop w biurze będzie przypięty do biurka grubą linką, jeśli w szufladzie będzie leżeć pendrive z kopią wszystkich danych?

Dodatkowym zabezpieczeniem przed wyciekiem danych może być szyfrowanie kopii bezpieczeństwa. Da się to zrobić na kilka różnych sposobów – można użyć funkcji wbudowanej w program do backupowania albo na nośniku do backupów utworzyć szyfrowany wolumen. Trzeba tylko pamiętać, że utrata hasła to kolejna okazja do tego, by pożegnać się z backupami. Jeśli hasło do backupu trzymasz w dokumentach na dysku i ten dysk padnie i sięgasz po backup i nagle dociera do ciebie, jaka jest sytuacja, to jest już troszkę za późno.

Aha, nie korzystajcie ze „sprzętowego szyfrowania” dostępnego w niektórych dyskach przenośnych albo „pendrajwach zgodnych z RODO”. Zbyt często w przeszłości okazywało się, że taką ochronę da się w prosty sposób ominąć, tymczasem nieudokumentowane funkcje kryptograficzne w kontrolerach dysków mogą uniemożliwić odzyskanie danych, gdyby kiedyś zaistniała taka potrzeba.

Jak wyglądają wyzwania związane z odzyskiwaniem danych, można dowiedzieć się z wystąpienia Kacpra Kulczyckiego z konferencji Security PWNing 2017.

Tematowi szyfrowania nośników i bezpiecznemu przenoszeniu danych poświęcę osobny tekst.

Dobra, chcę robić kopie bezpieczeństwa. Na czym je przechowywać?

W domu i małej firmie mamy trzy podstawowe możliwości: dysk twardy, pamięć flash (pendrive) albo napęd optyczny. Wybór będzie zależał od tego, ile danych będziemy zabezpieczać i który z trybów backupu planujemy wdrożyć (wybrane pliki / wybrane dyski / wszystko).

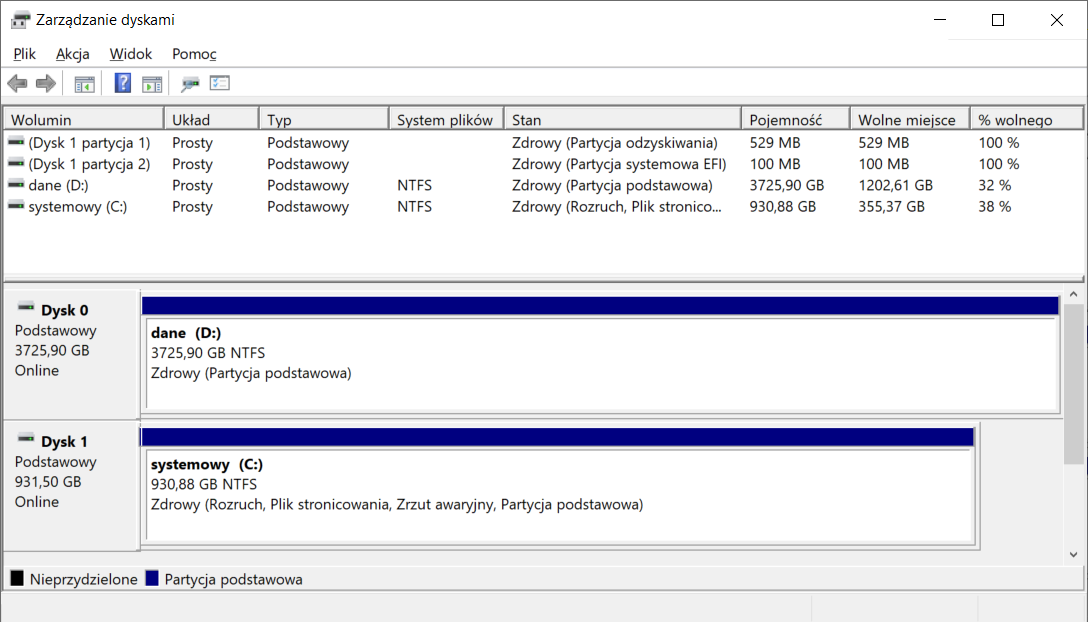

Oto najprostsza metoda oszacowania wymaganej objętości nośnika – klikamy prawym klawiszem na menu Start, wybieramy pozycję „Zarządzanie dyskami”. Zobaczymy okienko wyglądające jakoś tak:

To moja konfiguracja dysków. Dysk systemowy to diablo szybki ale niezbyt tani Samsung 970 Evo 1TB podłączony do gniazda NVMe M.2. Po tym, gdy w 2012 roku mój pierwszy SSD OCZ Vertex 4 umarł w ciągu kilkunastu dni, kupuję tylko Intele i Samsungi. Drugi dysk to talerzowy HGST Deskstar 0S03665, o wyborze marki zdecydowała lektura raportów publikowanych kilka razy w roku przez firmę Backblaze.

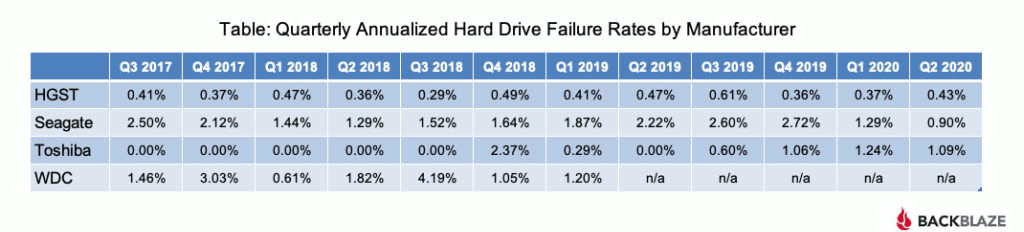

Będzie dygresja, ale co tam. Być może zwróciliście uwagę na frazę w poprzednim akapicie: „padł mi dysk marki X, więc od niej odchodzę”. Brzmi głupio? Powinno. Urządzenia każdej marki i serii będą się psuły; wysnuwanie wniosków z próby statystycznej o rozmiarze n=1 jest niedorzeczne. Co innego 139867 dysków, prawda? Tyle właśnie w drugim kwartale 2020 użytkowała firma Backblaze, odnotowując 271 awarii. Uśredniona roczna awaryjność dysków różnych marek wygląda w ich serwerowniach następująco:

Widać, że dyski HGST są konsekwentnie najmniej awaryjne, więc przy modernizacji domowego peceta trzy lata temu wszedłem właśnie w tę markę. Minusem jest niestety cena – dyski tego producenta kosztują nawet dwa razy więcej od najtańszych produktów tej samej pojemności.

A co do tego SDD OCZ, o którym pisałem – to faktycznie marka budżetowa a ja chciałem sobie przyoszczędzić no i szybko tego pożałowałem, trafił mi się egzemplarz z wyjątkowo awaryjnej serii. Intel kupiony w miejsce OCZ-a żyje po dziś dzień. Odkąd zrobił się za mały, by pełnić rolę dysku systemowego, siedzi w ramce z USB 3.1 i jeździ ze mną na wakacje (czy chcecie tekst o backupowaniu filmów z kamer sportowych bez użycia komputera? jeśli tak, proszę o zostawienie komentarza pod tekstem).

Hmm… Wracamy do tematu. Spójrzmy jeszcze raz na panel zarządzania dyskami.

Widzimy tu dyski 1 TB oraz 4 TB. Na pełną kopię bezpieczeństwa potrzebowałbym 5 TB, ale 1.5 TB to przestrzeń nieużywana, więc na razie na pełny backup wystarczy 3.5 TB. Jeśli potrzebujesz przypomnieć sobie teorię dotyczącą jednostek pojemności albo zastanawiasz się, czemu dysk 1 TB ma powyżej 930 GB, zajrzyj do artykułu o gigabajtach i terabajtach.

Przy tak dużych pojemnościach najlepszym nośnikiem na kopię bezpieczeństwa będzie…

Przenośny dysk twardy

Zaczniemy od opcji taniej i dobrej – seria WD My Passport. Chwalę to, co sam kupiłem – mam w domu dwa Passporty. Pod następującymi linkami sprawdzisz ceny modeli o rozmiarach 1 TB, 2 TB, 4 TB, 5 TB.

Jeśli chcesz sprawdzić ofertę rynkową, przejdź tutaj, kliknij opcję „HDD” (dyski talerzowe) i filtruj po oczekiwanej pojemności. Kiedyś konieczne było wskazanie, by dysk miał interfejs USB 3.0 lub nowszy, ale na szczęście nie spotyka się już innych.

Gdy cena nie gra roli a jedynym kryterium jest szybkość działania, warto spojrzeć w stronę przenośnego SSD SanDisk Extreme Pro o pojemności 500 GB lub 1 TB.

Jeśli kluczowa jest odporność na czynniki zewnętrzne, należy zainteresować się produktem LaCie Rugged RAID PRO. Nie dość, że obudowa jest umieszczona w grubym gumowym zderzaku, to wewnątrz znajdziemy… dwa dyski HDD. Mogą one działać w trybie RAID-0 (4 GB, podwojona wydajność pojedynczego dysku) lub RAID-1 (2 GB pojemności, dublowany zapis podnoszący niezawodność). Wbudowany czytnik kart SD z funkcją backupowania zawartości będzie dodatkową zaletą dla fotografów i filmowców.

Duży pendrive

Jeśli nie masz zbyt dużo danych do archiwizacji, kopie bezpieczeństwa możesz składować na nośniku pamięci flash, znanym szerzej jako pendrive. Przy takim zakupie trzeba wystrzegać się interfejsu USB 2.0, koniecznie wybieraj wersję 3.0 lub 3.1.

Warto zainteresować się urządzeniami wyposażonymi w dwa złącza – USB-A oraz USB-C. Powód jest prosty – niektóre laptopy mają już tylko gniazda typu C zaś wiele komputerów stacjonarnych – tylko gniazda typu A. Przykład: SanDisk Ultra Dual Drive (warianty 64 GB, 128 GB, 256 GB).

Króciutka dygresyjka – z tego nagrania można dowiedzieć się, dlaczego w MacBookach od kilku ładnych lat nie ma „zwykłych” portów USB:

Skoro jesteśmy przy produktach Apple – istnieją też pendrive’y z dodatkowym złączem Lightning – np. SanDisk iXpand Flash Drive.

Napęd optyczny DVD-ROM / BluRay

Napędy optyczne są dziś prawdziwą rzadkością. Mam w domu nagrywarkę DVD-RW wyciągniętą 7 czy 8 lat temu z laptopa i umieszczoną w blaszanej ramce ze złączem USB. Nie wiem, czy przez cały ten okres nagrałem więcej niż 3 płyty.

Umówmy się, że nośniki DVD-R ani DVD-RW nie mają dziś żadnego sensu. W cenie pudełka z 10 szt. dwuwarstwowych płyt DVD+R możemy kupić pendrive o porównywalnej pojemności, o niebo wygodniejszy w użyciu.

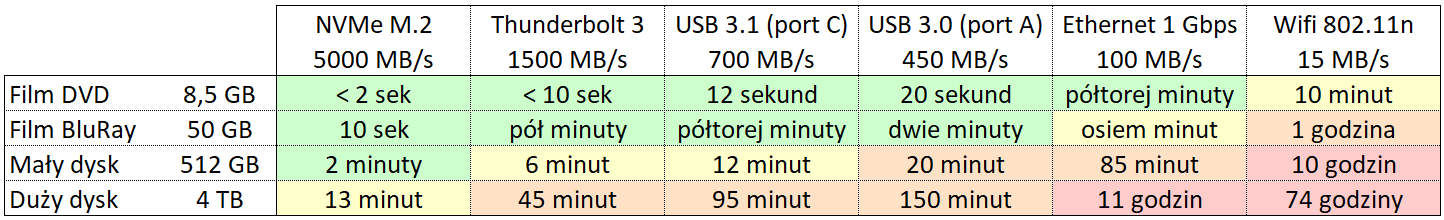

Być może w pewnych okolicznościach przydatna okaże się nagrywarka BluRay (300-400 zł), która na dwuwarstwowych nośnikach może zmieścić 50 GB danych. Każdy nagrany nośnik może stać się częścią archiwum, dzięki czemu będziemy mogli wracać do plików z zadanego okresu. Dziesięciopak płyt BD-R 50GB kosztuje 150 zł a jego nagrywanie potrwa w najlepszym razie 5h. Dla porównania – za szybki pendrive 512 GB zapłacimy 600 zł, ale wypełnimy go po brzegi w ciągu pół godziny.

Dla jeszcze lepszego porównania – najtańszy dysk SSD 512 GB to jakieś 200 zł, zapełnimy go danymi w ciągu 2-3 minut. Dobra, zmieniłem zdanie. Napędy optyczne nie mają sensu.

Napędy taśmowe

Ten temat świadomie pomijam. Jeśli chcesz składować kopie bezpieczeństwa na taśmach magnetycznych, potrzebujesz więcej wiedzy niż zmieści się w tej blogonotce.

Jak długo potrwa mój backup?

Poniższa tabelka zawiera orientacyjne czasy kopiowania danych o różnym rozmiarze przez interfejsy o różnej przepustowości.

Za dużo tego wszystkiego. Co robić, jak żyć?

- Zajrzyj do panelu zarządzania dyskami by określić, ile GB/TB mają w sumie twoje dyski

- Kup pendrive albo przenośny dysk twardy o większej pojemności

- Zainstaluj darmowe oprogramowanie do backupu

- Zdefiniuj comiesięczny pełny backup i cotygodniowy backup różnicowy

- Przechowuj pendrive/dysk z backupami odłączony od komputera, podłączaj go tylko na czas tworzenie kopii bezpieczeństwa

- Co jakiś czas pomyśl o pożarze lub włamaniu i kombinuj, jak uniknąć utraty danych w takim przypadku

Przecież mam Dropboxa/OneDrive/GDrive

Proszę trzymać się tematu. Backupy online będą tematem trzeciego odcinka.

Ale serio, mam Dropboxa!

Wiesz, co zrobi Dropbox, gdy utraci wszystkie twoje dane? Przeprosi. Wiesz, na jakie odszkodowanie możesz liczyć? Dwadzieścia dolarów amerykańskich, jest to napisane wprost w regulaminie. Inni dostawcy robią podobnie.

W tym artykule piszę o dobrych praktykach i posiadanie lokalnego backupu na własnych nośnikach jest właśnie taką dobrą praktyką. Backup na komputerach obcych ludzi to za mało.

Mam Maka i AirPort Time Capsule, nie potrzebuję tego wszystkiego

Gratulacje. Seria urządzeń AirPort i Time Capsule została zakończona w kwietniu 2018. Ile jeszcze przeżyje dysk w twoim AirPorcie? Tik, tak, tik, tak… Czy umiesz go wymienić na nowy bez utraty danych? Tik, tak, tik, tak…

[dodano 28.03.2021 po komentarzu czytelnika – makówkowe backupy przez Time Machine można uruchomić na wolumenach dostępnych po SMB – czyli na przykład na Synology, WD My Cloud, itd. – nie tylko do Time Capsule]

Podsumowanie

Powiadają, że ludzie dzielą się na tych, którzy robią backupy, i na tych, którzy będą robili backupy. Wiadomo oczywiście, jakie wydarzenie oddziela drugą grupę od pierwszej.

Utrata danych nie jest niczym przyjemnym. Jeśli zastosujesz się do wskazówek z niniejszego odcinka, już za kilkanaście lub kilkadziesiąt minut możesz dysponować kopią bezpieczeństwa swoich danych. Nie odkładaj tego na przyszły tydzień.

W trzecim odcinku zakończymy cykl zestawem informacji o backupach online.

ad *) ta historia jest zbyt dobra, by jej nie przypomnieć. W roku 2019 firma Hewlett Packard Enterprise (HPE) rozesłała informację o tym, że dwadzieścia modeli drogich, serwerowych dysków SSD ulegnie nieodwracalnemu uszkodzeniu dokładnie po 3 latach, 270 dniach i 8 godzinach pracy (całkiem nieprzypadkowo jest to 32768 czyli 215 godzin). Wyobraźcie sobie, że wydajecie milion monet na redundantne macierze z fafnastokrotnymi poziomami nadmiarowości tylko po to, by niecałe 4 lata później w jednej chwili utracić wszystkie dane.

W tym tekście znajdują się linki afiliacyjne. Jeśli z nich skorzystasz, dostanę niewielką prowizję od Twoich zakupów. W zamian będę cyklicznie publikował informacje o finansowej stronie bloga – z uwzględnieniem takich właśnie przychodów.

O autorze: zawodowy programista od 2003 roku, pasjonat bezpieczeństwa informatycznego. Rozwijał systemy finansowe dla NBP, tworzył i weryfikował zabezpieczenia bankowych aplikacji mobilnych, brał udział w pracach nad grą Angry Birds i wyszukiwarką internetową Microsoft Bing.

20 odpowiedzi na “Kopie bezpieczeństwa w domu i małej firmie – część 2”

Synology ma zautomatyzowany backup na nośnik USB, który uruchamia się po wetknięciu tegoż nośnika. Po backupie nośnik jest odmontowywany i można go zabrać, czyli przygotowanie backupu offline/offsite sprowadza się do wetknięcia kabla od dysku.

Xcp-ng w klastrze, jak padło to przeniosłam maszynki na inny serwer. Backup codzienny całych maszynek (włączonych) skryptem. Storage oczywiście na NAS (iSCSI).

Ostatnio używałem Macrium Reflect Free zamiast EaseUS. Czy masz jakieś doświadczenie z tym programem? Polecasz?

Nie znam Macrium Reflect Free, ale widzę ciekawą cechę – wersji darmowej można używać w zastosowaniach biznesowych. Z reguły edycje Free są ograniczone do zastosowań osobistych.

Czy mając zaszyfrowane dyski kopia w ToDo Backup w trybie backup dysku/partycji zda egzamin? Czy backup będzie robiony jako „obraz” dysku i kopiuje dane zaszyfrowane, czy robi kopie „live” (odszyfrowane, będąc zalogowanym do systemu)?

Układ mniej-więcej taki:

sda1 Win10 (VeraCrypt)

sda2 LVM Linux (LUKS)

—-lv1: root

—-lv2: home

—-lv3: swap

sdb1: Dane w NTFS (VeraCrypt)

Albo co z kopią bezpieczeństwa systemu dla sda1?

EaseUS Company Address:

12 F, Building 1, Idealism Center, No. 38 Tian Yi Street, Hi-tech Zone, Chengdu, Sichuan Province, China

Wybacz ale nie 🙂

Nawet offline?

Sprostowałbym, że marka HGST (Hitachi) od 2018 funkcjonuje jako Western Digital a ściślej, to WD wygasił markę HGST i dziś jest w zasadzie już tylko wspomnieniem. Wszystko co było dotychczas produkowane jako HGST, w tym seria Ultrastar jest sprzedawane jako dyski WesternDigital.

Ponadto WD ma ostatnio wpadki dotyczące wydajności urządzeń przez nich produkowanych.

Napędy optyczne mogą być szczególnie złym pomysłem ze względu na ich trwałość – nawet, jeżeli są przechowywane w idealnych warunkach (patrz: Disc rot). Może pomagać nagrywanie przy bardzo niskich prędkościach (w niektórych nagrywarkach można zmienić firmware, żeby zmusić ją do nagrywania z mniejszą prędkością niż zaleca producent), ale w sumie po co, skoro są lepsze metody na backup.

Ja używam w kilku firmach Cobian Backup, który zrzuca na FTPa na NAS. I działa pięknie.

Wszystko ok oprócz dwóch kwestii. Jedna to nie polecaj nigdy rozwiązań od sandisk. Oprogramowanie kontrolera pamięci jest zamknięte i ogólnie dostępnymi narzędziami nie da się dobrać do zbrikowanego nośnika. A wystarczy niewielki błąd w transmisji danych i flaszka od sandiska samoczynnie się brikuje w celu „zabezpieczenia” danych przed nadpisaniem. Druga to ludzie się dzielą na trzy grupy. Ta trzecia to grupa która nadal nie będzie backupować i ta grupa stanowi ponad 99% zainteresowanych.

Powiem Ci, ze jak coś ma się zje*ac to się zje*ie w najmniej oczekiwanym momencie i wszystkie mechanizmy zawiodą. Ostatnio w firmie mieliśmy zanik prądu, ups nie wytrzymał zbyt długo, ubuntu potrzebował więcej czasu na zamknięcie systemu. Efekt? Uszkodzone 2 dyski sas w raid1. Jeden stukający, drugi sprawny po reboocie sobie odzyskał dane z journalingu ext4 sprzed roku xD przypadek 1 na 1000 ale akurat się wydarzył. Uratowała kopia codzienna przyrostowa na fizycznie inny dysk w sata. Kamien z serca. Teraz dodatkowo robię kopie rsyncem na drugi serwer. Jestem bardzo zawiedziony raidem i ext4.

Zastanawiam się jaka jest różnica pomiędzy `Kopią Zapasową Dysku` a `Kopią zapasową systemu` w EasyUs, w sytuacji, gdy przy`Kopii Zapasowej Dysku` zaznaczymy totalnie wszystko co jest do zaznaczenia.

Czy w takiej sytuacji można uznać, że zawiera ona również `kopię zapasową systemu` i komputer będzie w stanie startować z dysku na który odtworzono taką kopię?

Baza wiedzy (https://kb.easeus.com/todo-backup/10005.html) sugeruje, że tak właśnie jest. „Kopia systemu” gwarantuje, że w wybranych partycjach nie zabraknie tych koniecznych do startu systemu.

Jest jeszcze jedna grupa ludzi od backupów. To ci, którzy myślą że robią kopie zapasowe ale nie sprawdzają czy backup i odzyskiwanie działa. Ta grupa ludzi będzie najbardziej zawiedziona, jeżeli będzie potrzeba odzyskania backupu.

Chciałbym doprecyzować związek NAS i ransomware. Rozumiem, że jak mam zamontowane dyski sieciowe z zapamiętaniem hasła, to jest to udział dostępny i przy ransomware pada jak wszystko. A jeśli jest do zamontowany dysk bez pamiętania hasła? Czy taki układ jest w stanie powstrzymać ransomware?

Hej! Jeśli możesz pisać do tego NAS-a, nie tylko przez podmontowane dyski ale także przez udział sieciowy postaci \\urzadzenie\sciezka, to znaczy że ransomware też będzie mogło. Wówczas urządzenie chroni cię jedynie przed awarią, ale nie przed nadpisaniem plików.

Nie mam doświadczenia z urządzeniami i usługami oferującymi historię plików – może to zadziałać gdy będzie realizowane na poziomie systemu plików (np. XFS) ale nie tam, gdzie poprzednie wersje są widoczne w udziale sieciowym i dają się modyfikować.

Jeżeli wykorzystujesz oprogramowanie do backupu np. darmową wersję Veeam gdzie zasób sieciowy autoryzowany jest użytkownikiem i hasłem w programie backupującym jesteś w stanie zabezpieczyć się przed ransomware.

Na NASie tworzę dedykowany folder do backupu, do folderu ustawiam dedykowane konto stworzone tylko do backupu, zdejmuję z folderu uprawnienia innych kont (admina także), konto do backupu wykorzystuję tylko w oprogramowaniu backupującym nigdzie indziej im się nie loguję, nie dostaję do folderu z backupami itp.

Przetestowane w boju w mniejszych firmach na urządzeniach NAS Qnap i Synology. Oczywiście dbamy o aktualizacje na urządzeniach, wyłączamy domyślnego admina, nie korzystamy z starych wersji SMB (a to się zdarza) itd. aaa i nie dodajemy urządzenia na którym przechowujemy backupy do domeny jeżeli takową posiadamy.

Pewnie jeszcze parę ustawień by się znalazło których nie powinniśmy robić ale o tym to już jest ta super strona 🙂 Pozdrawiam Marcin

Pamiętam dysk OCZ. Nie pamiętam, po jakim czasie padł, ale pamiętam, jak rano się obudziłem, a system stoi. Oblały mnie wtedy zimne poty. Miałem backup, ale człowiek nigdy nie jest pewny czy wszystko zadziała.